Copyright © 2005-2026 «Best-Soft.ru».

LoveAndTravel.ru — путешествия по всему миру, описание городов и стран

Вы здесь:

Best-soft.ru /

Статьи

/

Переферия

/ Экстремальная оптимизация, или сохраним процессорные такты

Экстремальная оптимизация, или сохраним процессорные такты

Халик Алешин

...Они словно мыши сквозь щель пролезают,

Плодятся быстрее, чем сможешь поймать...

Вот также компьютеру вирус мешает, -

Пора антивирус давно применять! ...

В. Евсеев, 2002

Плодятся быстрее, чем сможешь поймать...

Вот также компьютеру вирус мешает, -

Пора антивирус давно применять! ...

В. Евсеев, 2002

Итак, мы оптимизировали систему, но по-прежнему остаются тормоза от NOD'a, а про Касперского вообще молчу... Как положено антивирусу, он не пустит пользователя к файлу, пока его не проверит, если файл запакован упаковщиком, он сначала его распаковывает, а потом проверяет, - это очень большие тормоза. Но самое интересное, когда файл упакован неизвестным упаковщиком, антивирус не знает, что с ним делать, и блокирует его или просто пропускает, что чаще всего.

В Касперском-7 добавили эвристику, это что-то из разряда "О, люди, возрадуйтесь! Мы изобрели велосипед! А по сути это когда антивирус не досконально проверяет код файла, а смотрит, как он себя ведет: если выполняет определенные действия, похожие на те действия, которые выполняет вирус, пользователь тут же предупреждается. Простой пример: вирус хочет скопировать себя в папку windows\system32\, эвристик перехватывает его, не дает возможности скопироваться и выдает предупреждение. Стало быть, антивирус должен постоянно следить за оперативной памятью, запускаемыми/выполняемыми программами, подключаемыми библиотеками, действиями пользователя, сетью... То есть он должен успеть везде и сразу на все отреагировать... А что если системных параметров компьютера (железа) хватает только на кое-какую работу блокнота и Касперского через раз? А если иногда охота послушать музыку, фильмы посмотреть или в игрушки поиграть? Тут хоть сноси антивирус... Не жизнь а "слайд-шоу". Вот тут и приходится выбирать - безопасность с антивирусом или страх перед вирусами, но с более хорошим быстродействием.

Если вы выбрали второе (без антивируса), то перед вами приличный выбор: продолжить освоение Windows или пересесть на GNU\Linux (Linux). Всех достоинств Linux не перечислить, я напомню только про три из них. Во-первых, это очень высокое быстродействие по сравнению с любой версией Windows. Во-вторых, под нее с 1985 года было написано около 30 вирусов (для сравнения, под Windows написано более 140 000 вирусов, вдумайтесь в эту цифру). Ну, и самое главное - у хорошо настроенных систем аптайм (время работы без перезагрузки) может достигать нескольких лет, а про переустановку системы вообще вспоминать не приходится.

Если же вы все еще желаете остаться с Windows, то продолжим оптимизировать систему.

Сегодня отучимся пользоваться антивирусом: как это ни странно может показаться, система может сама себя защитить без каких-либо антивирусов. Суть идеи в правильной расстановке прав доступа к папкам/файлам. Учтите, это не поможет, если в вашей системе уже осела туча вирусов, - методика работает только на машине, на которой 100-процентная гарантия отсутствия вирусов. Нам понадобится расширенная настройка прав доступа к файлам/папкам. По умолчанию в Windows стоит режим "Использовать простой общий доступ к файлам". Это не есть гуд, нам необходимо отключить эту опцию, после чего у нас в свойствах папки/файла появится меню "Безопасность" (кажется, в Home Edition этой опции вообще нет).

Далее создадим нового пользователя с "ограниченными возможностями". Вчитавшись в последний пункт меню, мы поймем очень интересный факт работы Windows XP и 2000:

Кроме того, программы, разработанные ранее для Windows XP или Windows 2000, могут оказаться неработоспособными при работе с ограниченными правами. Рекомендуется использовать программы, разработанные для Windows XP, или использовать учетную запись администратора компьютера при работе со старыми программами.

Да есть такое дело, когда вы запрещаете запись в папку/файл, программы не могут сохранить свои настройки, многие программы сохраняют настройки в "каталоге пользователя" [link] C:\Documents and Settings\ghost_2\Application Data\[/link]

DivX

Download Master

Media Player Classic

Mra

Opera

Winamp

Download Master

Media Player Classic

Mra

Opera

Winamp

Данную проблему легко решить, об этом я расскажу позже, а пока поясню, как же это помогает защищаться от вирусов. Системы типа Windows XP и Windows 2000 способны сами себя защитить от вирусов без лишних тормозов, глюков "синих экранов смерти", которые так часто возникают из-за антивирусов. По сути, это всего лишь грамотно выставленные права доступа к файлу/папке (chmod для linux). Ведь если пользователю нельзя записать/дописать данные в папку/файл, значит, путь к распространению вирусов отрезан. Правда, некоторые вирусы запускаются из-под системного пользователя SYSTEM, что дает им право записывать/дописывать в любые папки/файлы, но с этим то же легко бороться, так как SYSTEM - это тоже пользователь, и для него тоже можно определить свои права.

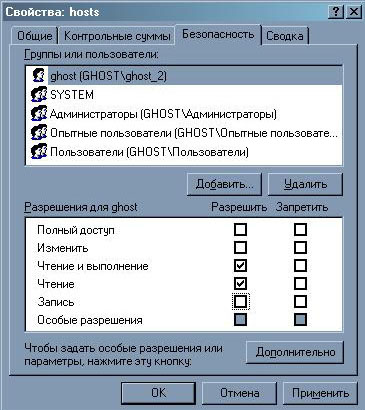

При создании пользователя с "ограниченным доступам" многие права выставляются автоматически, блокируется доступ к папкам и файлам: WINDOWS; PROGRAM FILE; Documents and Settings (кроме папки пользователя C:\Documents and Settings\ghost_2\). Многим этого в принципе достаточно, но к примеру мы используем denwer он изменяет информацию в файле hosts в папке C:\WINDOWS\system32\drivers\etc\ доступ на запись запрещен, значит, denwer будет работать только в режиме localhost. А нам нужно, чтобы он мог запускаться нормально из-под пользователя с "ограниченным доступом". Выбираем свойства этого файла и добавляем нашего пользователя и его права, для добавления пользователя жмем кнопку "Добавить...", в появившемся окне жмем кнопку "Добавить..." и "Поиск", в окне появятся все пользователи данного компьютера.

Ищем и выбираем нужного, в моем случае это ghost_2, после чего жмем "Ок" и еще раз "Ок". После этого наш пользователь добавился в список групп или пользователей этого файла, смотрим права доступа.

Полный доступ - Нет

Изменить - Нет

Чтение и выполнение - Да

Чтение - Да

Запись - Нет

Особые разрешения - Нет

Изменить - Нет

Чтение и выполнение - Да

Чтение - Да

Запись - Нет

Особые разрешения - Нет

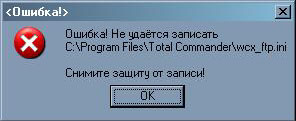

То есть мы имеем права только на чтение и выполнение, а чтобы denwer работал корректно, нам нужно записать в этот файл название хостов и IP-адреса. Это при такой расстановке прав невозможно, что, собственно говоря, и "скажет" нам denwer.

После того как мы выставим права на запись/изменение этого файла, denwer запустится обычным образом и будет нормально работать. Так же нужно действовать, если установленная вами программа сохраняет свои настройки в той папке, где она установлена. К примеру, Total Commander в различных своих версиях сохраняет настройки своих FTP-соединений либо в папке Windows, либо в той папке, в которой он установлен.

При попытке создания нового FTP-соединения и его сохранения у нас появится сообщение об ошибке - из-за ограниченных прав он не может сохранить данные настройки.

Заходим в систему из-под "администратора" и редактируем права доступа к файлу [link] C:\Program Files\Total Commander\ wcx_ftp.ini [/link], точно так же добавляем нового пользователя, выставляем права на изменение и запись, после чего ошибок больше не возникает. Значит, мы правильно выставили права доступа к файлу, и теперь все будет работать, как и должно.

Но если есть необходимость запуска одной программы из-под учетной записи администратора, не обязательно переключатся между пользователями, можно просто нажать правой кнопкой на файле и зайти в пункт "Запуск от имени...". По умолчанию переключатель стоит на локальном пользователе (GHOST\ghost_2), переключаемся в режим "Учетную запись указанного пользователя", выбираем профиль администратора, вводим пароль и жмем "Ок", после чего программа будет запушена от администраторского аккуанта.

У каждого есть папка со всеми установщиками программ, для них определим особые права, записывать в эту папку нам ничего не надо, и системе тоже, так что ставим локальному и системному пользователю права только чтения. И хранить лучше эту папку на другом локальном/физическом диске.

То же лучше проделать с папками, где у вас хранятся документы, фильмы музыка и т.д. Если есть папки, с которыми вы постоянно работаете в режиме чтения/записи, тогда выставьте права "чтения/записи" для локального пользователя, а для системного "только чтение".

Теперь проведите последнюю проверку антивирусом (из-под администратора), и можете его стереть из автозапуска и отключить службы. Время от времени вам нужно будет проверять флэшки и диски, так что желательно его оставить.

Теперь на очереди Firewall. Здесь расстановка прав доступа не помешает троянам и червям, так что будем отслеживать весь входящий/исходящий трафик внешних (Интернет, локальные сети) и внутренних интерфейсов (локальные сети). Мой выбор пал на Outpost Firewall - читал о нем самые хорошие отзывы, да и по цене не кусается. Начнем с простого, установим его, с этим справятся все, а потом начнем настраивать.

Outpost Firewall установился и успешно загрузился, но работать сначала отказался. Почему? Права доступа, мы не можем писать в [link] C:\Program Files\Agnitum\Outpost Firewall\[/link]. Открываем свойства, ставим права разрешения "чтения/запись". Это подвергает Outpost Firewall заражению вирусом, но нам это не страшно, опять к нам на помощь приходят права доступа. Выделяем все файлы с расширением *.EXE и *.DLL (исполняемые и динамические библиотеки) и выставляем права доступа "только чтение", а файлы типов *.bak; *.conf; *.ini; *.dat; *.log... должны быть доступны для чтения/записи, так как в них хранятся настройки Outpost Firewall и приложений.

Подключаемся к Интернету и получаем сообщение от Outpost Firewall, что какое-то приложение запрашивает разрешение на соединение с каким-то хостом. Первыми у меня были агенты ICQ и Mail.ru, один быстрей другого пытались подключиться к своему сервреу. Но Outpost Firewall блокировал попытки подключения программ, пока для них не будут определены права.

Outpost Firewall также встраивается в браузер Internet Explorer 6, у меня 7, поэтому не могу объяснить некоторые особенности блокировки рекламы и содержимого. Многие из них можно настроить и в главной программе, так что приступим. Для начала пробежимся по главным настройкам. [link] Параметры > Общие (F2)[/link]

Загрузка - режим загрузки Outpost Firewall - Обычный

Защищать паролем - необходимая опция, нужен будет пароль для изменения прав доступа и отключение Firewall, что бы сторонние программы не могли этого сделать.

Защищать паролем - необходимая опция, нужен будет пароль для изменения прав доступа и отключение Firewall, что бы сторонние программы не могли этого сделать.

Вкладка Приложения

Здесь можно изменять существующие права, а также добавлять новые из файла/оперативной памяти.

Вкладка Политики

Отключить - отключить Outpost Firewall, после чего автоматически отключается контроль компонентов, сетей, внешних угроз и т.д.

Разрешить - Разрешать ВСЕ входящие/исходящие данные/запросы

Обучения - Помогает первоначальной настройки приложений

Блокировать - Основой режим работы Outpost Firewall, когда все правила для всех приложений определены, а остальные входящие/исходящие данные/запросы будут автоматически блокироваться

Запрещать - Режим блокирования ВСЕХ входящих/исходящих данных/запросов

Разрешить - Разрешать ВСЕ входящие/исходящие данные/запросы

Обучения - Помогает первоначальной настройки приложений

Блокировать - Основой режим работы Outpost Firewall, когда все правила для всех приложений определены, а остальные входящие/исходящие данные/запросы будут автоматически блокироваться

Запрещать - Режим блокирования ВСЕХ входящих/исходящих данных/запросов

Вкладка Подключаемые модули

DNS - это мини кэширующий dns сервер, следящий за угрозой подмены ip адресов сайта Примечание denwer то же будет являться угрозой этого типа, так как она изменяет файл [link] C:\WINDOWS\system32\drivers\etc\hosts[/link] в нем хранится информация об адресах сайтов и их ip адресах такого вида

102.54.94.97 rhino.acme.com # исходный сервер

38.25.63.10 x.acme.com # узел клиента x

То есть Windows сначала проверяет этот файл, если он не найдет совпадений имен с узлом, то обращается ко внешним dns, сначала к кэшу Outpost Firewall, потом к серверам Интернета.

102.54.94.97 rhino.acme.com # исходный сервер

38.25.63.10 x.acme.com # узел клиента x

То есть Windows сначала проверяет этот файл, если он не найдет совпадений имен с узлом, то обращается ко внешним dns, сначала к кэшу Outpost Firewall, потом к серверам Интернета.

Детектор атак - оповещает о различных видах атак, сканирований портов, попыток подключения, а так же блокирует подключения на этот ip. Подробнее о вкладке дополнительно. Outpost Firewall так же имеет возможность усиленно следить или наоборот не обращать внимания на определенные порты.

Уязвимые порты - это порты, на которые Outpost Firewall будет обращать особое внимание, порты разделяются на системные и троянские.

Исключения - узлы и порты, информация с которых не будет рассматриваться как вредоносная.

Интерактивные элементы, реклама и содержимое - настраивает Internet Explorer на блокирование различных интерактивных элементов, ссылок, баннеров, cookies и т.д.

Фильтрация почтовых вложений - фильтрует почтовые сообщения, переименовывает их и сообщает об этом.

После всех настроек Outpost Firewall и установки прав доступа в сеть приложений нужно установить режим "Блокировать".

В Outpost Firewall есть также журнал работы системы, в нем отражено все, что зафиксировал Outpost Firewall во время своей работы.

Ну вот, вроде и все, о чем я хотел поведать.

Удачи в ваших экспериментах. У кого возникнут какие либо вопросы пишите в Асю 404-919-955.

Источник: http://magicpc.spb.ru